Cuánto tiempo tardaria un hacker en hackear tu contraseña

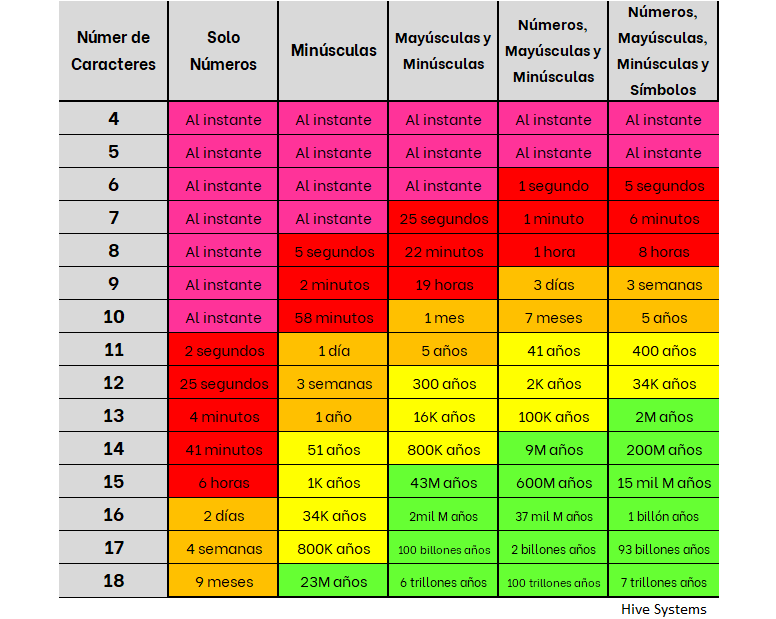

Usamos contraseñas todo el tiempo, varias al día, aunque no te des cuenta porque las tienes registradas o guardadas para que se inicien automáticamente. Para comprar, twittear, subir fotos a Instagram, conectarse al chat de teletrabajo o guardar un video en la nube. Y no siempre son lo suficientemente seguros. ¿Sabes cuánto se tarda en hackear una contraseña? Ya sea que tarde unos segundos o miles de años, depende de la clave utilizada.

Por prisa o por desconocimiento, no siempre le damos a las teclas la importancia que se merecen. Por lo tanto, es recomendable prestar atención a cuándo se debe descifrar una contraseña para averiguarlo. Verás la gran diferencia entre escribir cuatro o cinco números rápidamente, o pasar un poco más de tiempo haciendo algo más largo y complejo, algo más completo que garantice que nuestros datos no sean robados.

Tabla de contenidos

Pregúntale a Google Plus, lo sabe todo... 🙁

Los particulares conocemos la pereza de decirle a Google Plus (el navegador o el smartphone) que recuerde nuestras contraseñas. Con esta información (recuerde, nada es gratis) Google Plus ha creado una página donde una vez que esté conectado a Google Plus puede ver si su contraseña se ha filtrado alguna vez debido a una violación de datos y también nos lo hará saber en los sitios web y con informar a las aplicaciones en las que reutilizamos nuestros códigos de acceso (una práctica muy dañina) o cuando tenemos códigos de acceso débiles.

Si te preocupa que Google Plus sepa tantas cosas sobre ti, usa un administrador de contraseñas en lugar de decirle que recuerde tu contraseña (explicado al final del artículo).

¿Cómo funciona un descifrador de contraseñas?

Los atacantes pueden adivinar las contraseñas de forma local o remota, manualmente y utilizando métodos automatizados. A veces, adivinar una contraseña es más fácil de lo que parece. La mayoría de las redes no requieren contraseñas largas y complejas, y un atacante solo necesita encontrar una contraseña débil para obtener acceso a una red.

Vulnerabilidades del protocolo A veces existen vulnerabilidades en el código utilizado para intercambiar o cifrar contraseñas. . Fuerza bruta total (método de la fuerza bruta). el robo de identidad. fraude de identidad.

¿Pero quién podría hackearme si no tengo nada que esconder?

Cuando hablamos de terceros, no solo nos referimos a los ciberdelincuentes que intentan acceder a sus cuentas bancarias desde países lejanos.

Existen diversas razones que pueden llevar a que un tercero quiera acceder a nuestras credenciales, por supuesto la económica es la principal, pero como mencionamos antes, si la víctima es una persona 'cercana', esta Las razones pueden incluir celos (acoso cibernético), curiosidad, venganza.

Deja una respuesta