Cuánto tiempo se tarda en hackear

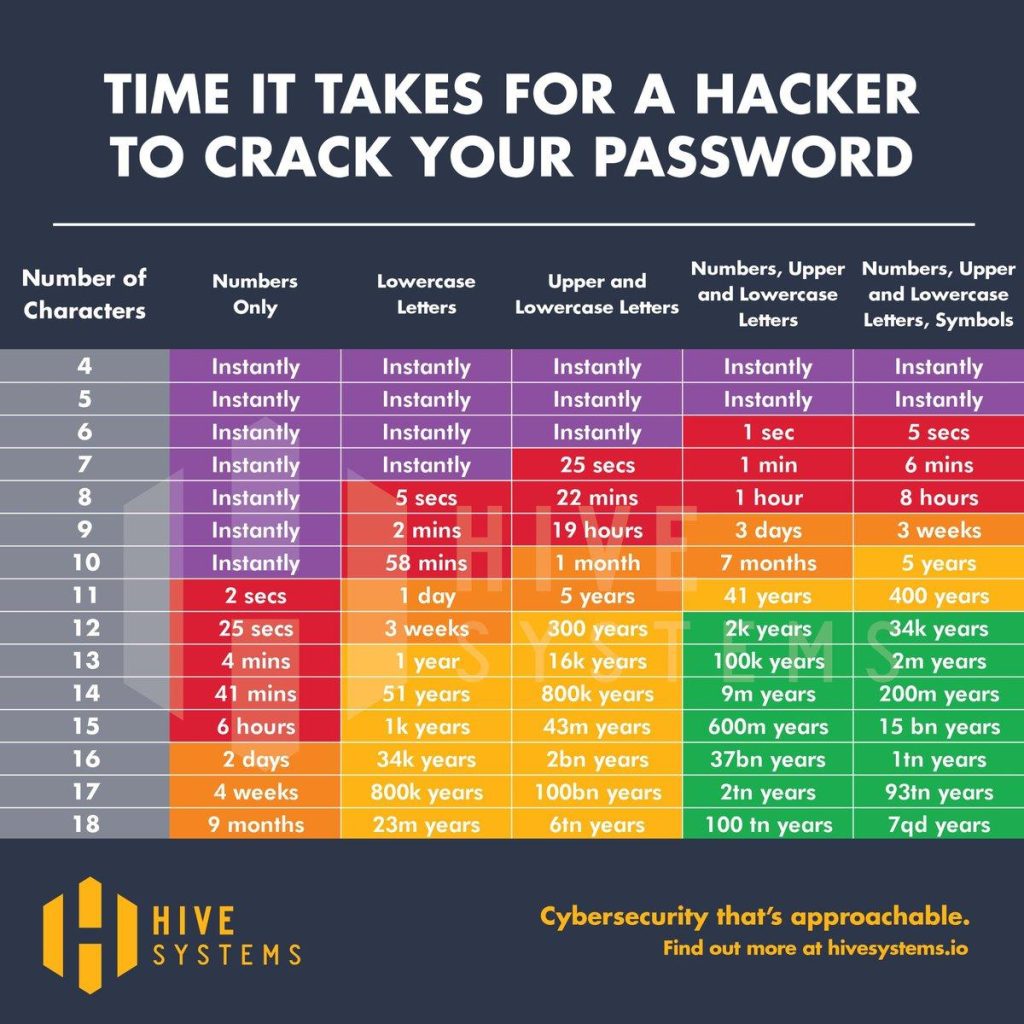

Utilizamos claves de acceso en todo momento, múltiples cada día, si bien no te des cuenta por el hecho de que las tienes registradas o guardadas a fin de que se empiecen de forma automática. Para obtener, para twittear, para subir fotografías a Instagram, para conectarse al chat de trabajo a distancia o para almacenar un vídeo en la nube. Y no en todos los casos son suficientemente seguros. ¿Sabes cuánto se tarda en piratear una contraseña? Así sea que tarde unos segundos o una cantidad enorme de años, va a depender de la clave que use.

Por prisa o desconocimiento, no en todos los casos ofrecemos a las teclas la relevancia que se meritan. Por consiguiente, se aconseja que preste atención a los tiempos para transcribir una contraseña, para descubrirlo. Vas a ver la una gran diferencia que hay entre ingresar 4 o cinco cantidades velozmente o dedicar un tanto mucho más de tiempo a llevar a cabo algo mucho más largo y complejo, algo mucho más terminado que asegure que no nos robarán nuestros apuntes.

Tabla de contenidos

Apple no fue el único propósito

Los estudiosos asimismo demostraron su aptitud para piratear programa de distintas compañías tecnológicas. Cada aparato podría procurar piratear un sistema cinco ocasiones, con un tiempo máximo de cinco minutos cada uno de ellos.

Se descubrió que Windows diez es el mucho más vulnerable, con cinco asaltos. La lista la completan Adobe PDF Reader (4 ocasiones), Ubuntu 20 (4), Parallels VM (3), iOS 15 (3), Apple Safari (2), Google plus Google chrome Enrutador (2) y ASUS AX56U (2).

Protégete con doble aspecto de autenticación y tecnología sin contraseña

El aspecto de doble autenticación, evidentemente, se encuentra dentro de las enormes cautelas que tenemos la posibilidad de tomar para eludir la utilización no esperado de nuestro usuario y contraseña. Algo que se puede realizar por medio de mensajes móviles inteligentes, sistemas biométricos, etcétera. Además de esto, desde tiempo atrás hay otra opción alternativa que cada vez cobra mucho más importancia: la tecnología sin contraseña. Desde AWERTY tenemos la posibilidad de guiarte a remarcar la seguridad de tu negocio a través de la implantación de estas 2 elecciones. E inclusive por medio de una combinación de los dos. Si busca una manera de progresar la seguridad de su ambiente de Microsoft 365, puede tener nuestro servicio administrado AWERTY Cybersecurity M365. Con ella blindamos las identidades de tus individuos, gadgets, apps y datos.

Además de esto, asimismo tenemos la posibilidad de darle sistemas de autenticación sin contraseña basados en el estándar FIDO. En un caso así, a través de gadgets que se conectan a los ordenadores a través del puerto USB y que se dedican a multiplicar así la protección frente probables accesos no autorizados a los sistemas de tu compañía. Por encima de todas las cosas, lo que deseamos es transformarnos en su colega tecnológico de referencia. Guiarte y guiarte a fin de que aproveches al límite todo cuanto la transformación digital puede llevar a cabo para actualizar la administración de tu negocio. Si tienes alguna duda o pregunta que hacernos, ponte en contacto con nosotros. Vamos a estar contentos de ofrecerte una contestación. Sin obligación.

Restablecimiento de Windows diez

Resumen

- Restablecimiento de Windows diez

- Punto de restauración windows 7

- Volver a poner sistema

- Tiempo de reinicio de Windows

- Primeramente, utilice claves de acceso seguras y únicas. Lea mucho más sobre de qué forma hacer una contraseña segura en esta publicación de blog.

- Habilite la autenticación de 2 componentes siempre y cuando resulte posible. De esa forma, aparte de requerir su nombre de usuario y contraseña, un agresor asimismo precisaría un código único para comenzar sesión en su cuenta. Puede recibir este código en un mensaje de artículo o generarlo en una app de autenticación (por poner un ejemplo, Google plus Authenticator). Ciertos sitios le dejan emplear un dispositivo de autenticación (por servirnos de un ejemplo, YubiKey) como segundo aspecto. Lea mucho más sobre la autenticación de 2 componentes en esta publicación.

- Compruebe dónde y cuándo se accedió a su cuenta. Varios sitios y apps le dejan ver su historial de comienzo de sesión y saber dónde ha iniciado sesión hoy en día. Si sospecha que alguien inició sesión en su cuenta desde un dispositivo irreconocible, cierre la sesión (si es requisito) y cambie la contraseña para estar en la caja fuerte. lado.

- Escoja esmeradamente la información de seguridad para volver a poner el ingreso a su cuenta. No use respuestas para supervisar cuestiones que alguien logre buscar en Google plus o acertar de forma fácil, o que usted mismo podría olvidar.

)

Deja una respuesta