Cuáles son los tipos de amenazas que existen

En la actualidad nuestros gadgets electrónicos son una sección esencial de nuestras vidas y es bien difícil imaginar que podríamos estar sin ellos. Nuestro empleo incesante de la tecnología es lo que nos sostiene en contacto para abonar facturas, estar informado de las noticias, obtener y también investigar cosas que nos dan una virtud. No obstante, nuestros apuntes tienen la posibilidad de estar expuestos a criminales que cometen actos delictivos como el hurto de identidad y el estafa con tarjetas de crédito, salvo que tomemos las cautelas correctas.

Nuestra creciente dependencia de los gadgets electrónicos es una parte de la razón por la que las carreras en seguridad cibernética están medrando a un ritmo acelerado. Se estima que los trabajos en seguridad de la información, avance web y arquitectura de redes informáticas, tres campos a la cabeza de la ciberseguridad, medren un 22 % entre 2014 y 2020.

Tabla de contenidos

¿Qué son las ciberamenazas?

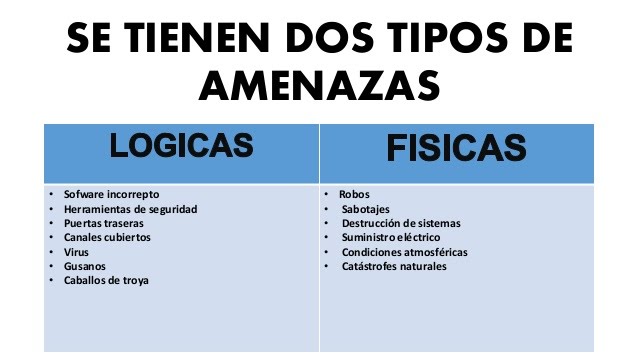

Una amenaza cibernética tiene relación a cualquier viable ataque malicioso que busca entrar ilegalmente a los datos, interrumpir las operaciones digitales o dañar la información.

Las amenazas cibernéticas tienen la posibilidad de proceder de una pluralidad de actores, incluidos espías empresariales, hacktivistas, conjuntos terroristas, estados-nación hostiles, organizaciones delincuentes, piratas informáticos solitarios y usados descontentos.

#troyanos

¿Recuerdas el Caballo de Troya en el que se ocultaron los helenos para ingresar en la localidad de los troyanos y derrotarlos? Bueno, el software malicioso popular como caballo de Troya hace lo mismo, ¡pero en su PC!

Un caballo de Troya o un troyano informático por norma general ingresa a su PC o dispositivo utilizando la descarga de programa legítimo. (Precaución con la descarga de programas, te invito a que siempre y en todo momento lo descargues del dominio oficial y precaución con la palabra gratis en este contexto, la mayoria de las veces tiene algo escondido).

¿Por qué razón alguien desea conseguir información sobre usted o su compañía?

Las causas que tienen la posibilidad de llevar a alguien a procurar vulnerar la seguridad de tu pc tienen la posibilidad de ser múltiples:

- Alojar ficheros (legales o ilegales) en tu disco duro y hurtar espacio.

- Tener una IP para emplearla en ocupaciones ilegales o fraudulentas.

- Esconder sus ocupaciones fraudulentas usando su IP

- Procurar conocer algún género de información personal y entrar a sus cuentas

- Hurtarle dinero o procurar que pague en lugar de arreglar el inconveniente

- Atrapa imágenes o vídeos comprometedores que violan tu intimidad y te chantajean

- Sencillamente por diversión o representando a alguien que desea hacerte daño

- Por industrial espionaje, en ciertos campos tienen la posibilidad de existir malas prácticas que aprovechan este género de técnicas para dañar a la rivalidad

Amenazas dirigidas a intimidar a un colectivo

Amenazas de un mal que forman un Se castigan los delitos en el momento en que se cometen con el objetivo de intimidar a los pobladores de una población, conjunto étnico, cultural o espiritual, o conjunto popular o profesional, o algún otro conjunto de individuos y tuviesen la gravedad que se requiere para conseguirlo.

Las penas son de nivel mayor a las previstas en el producto 169 del Código Penal.

Deja una respuesta