Cuáles son las configuraciones de seguridad

Todos cometemos fallos. En el planeta de la ciberseguridad, las configuraciones incorrectas tienen la posibilidad de hacer inconvenientes explotables que tienen la posibilidad de atormentarnos mucho más adelante, conque observemos ciertas configuraciones incorrectas de seguridad recurrentes.

El primero son los privilegios de creador que no cambian en el momento en que se activa algo. Por poner un ejemplo, a los depósitos de AWS S3 de manera frecuente se les asigna ingreso permisivo a lo largo del avance. Los inconvenientes brotan en el momento en que las revisiones de seguridad no se efectúan de forma cuidadosa antes de publicar el código en directo, con independencia de si ese impulso es para la publicación inicial de una interfaz o para actualizaciones.

Tabla de contenidos

Qué configuración de seguridad y intimidad mudar en Twitter

En Twitter tenemos la posibilidad de ingresar en Configuración y intimidad y después proceder a Seguridad y intimidad. Aquí vamos a encontrar las distintas opciones que disponemos para progresar nuestra cuenta.

Algo básico que varios individuos tienen presente es la oportunidad de resguardar los publicaciones de Twitter. Así mismo, solo nuestros contactos van a poder ver lo que publicamos en esta comunidad.

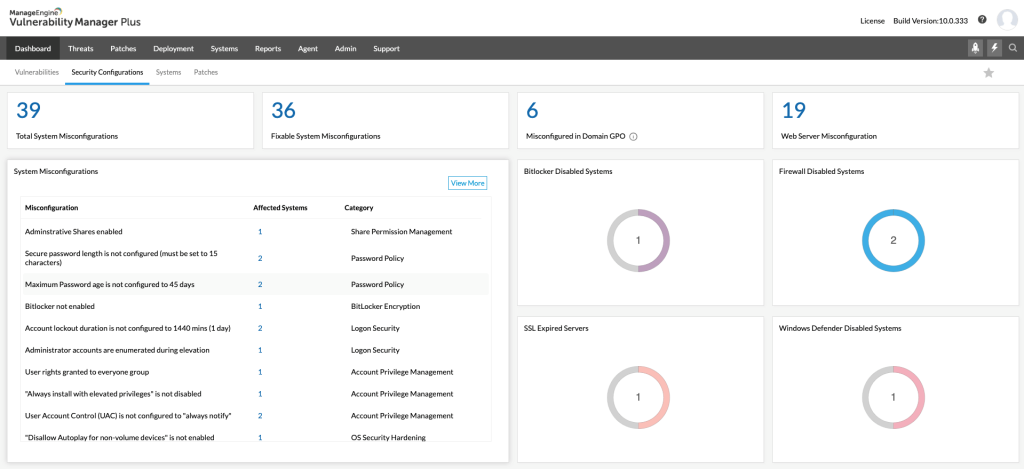

¿Qué es una mala configuración de seguridad?

Las configuraciones incorrectas de seguridad son fallas muy recurrentes, en tanto que se tienen la posibilidad de localizar a nivel de interfaz, servidor web, servidor de apps, banco de información o aun a nivel de código fuente del programa. Los piratas informáticos maliciosos tienen la posibilidad de advertir de manera fácil parches de seguridad faltantes, configuraciones incorrectas, cuentas predeterminadas que han quedado activas, servicios insignificantes y otras inseguridades.

Por consiguiente, esta se encuentra dentro de las fuentes mucho más usuales de ciberataques a las apps web, con lo que es precisa una configuración de seguridad.

¿De qué manera comprender si es vulnerable?

OWASP nos enseña ciertos ejemplos en la próxima lista:

- Falta el endurecimiento conveniente en cualquier una parte de la pila de tecnología, o privilegios mal configurados en servicios en la nube.

- Se instalan o habilitan especificaciones superfluas (por poner un ejemplo, puertos, servicios, páginas, cuentas o privilegios).

- Las cuentas predeterminadas y sus claves de acceso continúan activas y sin cambios.

- El manejo de fallos revela indicios de apps u otros mensajes bastante informativos para los individuos.

- Para los sistemas actualizados, las novedosas funcionalidades de seguridad están deshabilitadas o no están configuradas de forma correcta o segura.

- La configuración de seguridad en el servidor de apps, el marco de la app (p. ej., Struts, Spring, ASP.NET), las bibliotecas o las bases de datos no se detallan con valores seguros.

- El servidor no manda header o ordenes de seguridad a los clientes del servicio o están configurados con valores inseguros.

- El programa está desactualizado o tiene inseguridades (ver A9: 2017 Empleo de elementos con inseguridades conocidas).

Deja una respuesta