Cómo saber si están utilizando mis datos personales

En los últimos meses se detectaron varios casos cuyo fin es raptar equipos y reclamar un salve. Son software malicioso que llegan como ficheros adjuntos y que, siendo descargados y ejecutados, consiguen tomar el control del aparato. Esta técnica se usa tanto para raptar ordenadores y reclamar un salve, para entrar a un sinnúmero de datos guardados en los ordenadores.

Si ahora has caído en ciertas estafas que circulan por correo, te aconsejamos que las denuncies. En relación sepas que has sido víctima de phishing, asiste a la Policía o Guarda Civil y muestra una demanda. Con esto, es conveniente asistir al banco para informarles de la situación. Estas 2 acciones facilitarán la reclamación posterior caso de que terceros hagan un empleo indebido de los datos personales.

Tabla de contenidos

¿Qué tienen la posibilidad de realizar con mis datos personales robados?

Los datos personales robados tienen la posibilidad de ser empleados para distintas propósitos y objetivos, pero entre las secuelas de la ingeniería popular (como el citado phishing) y las infiltraciones de datos más frecuentes poseemos las próximas:

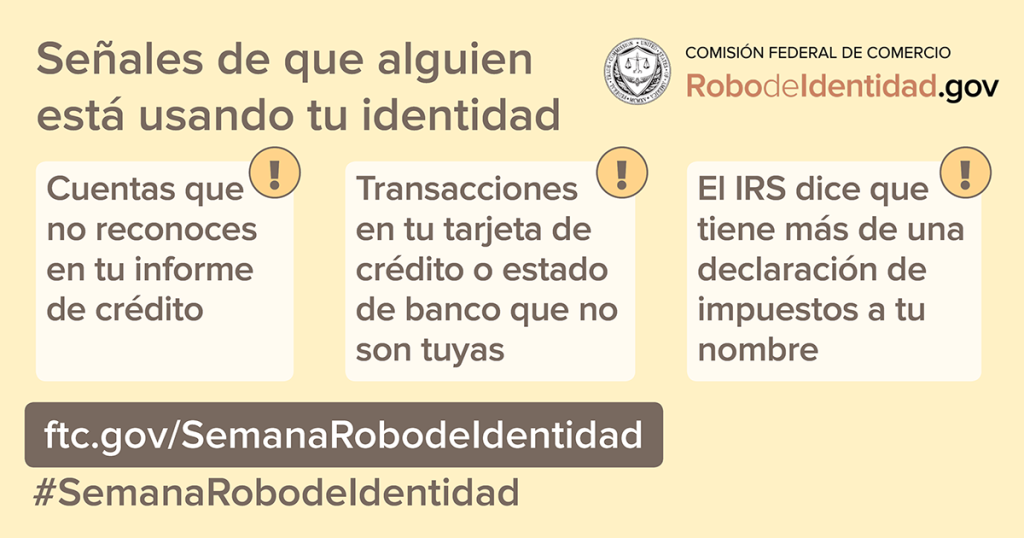

- Hurto de identidad: Los datos sustraídos tienen la posibilidad de ser usados para suplantar a un individuo, por poner un ejemplo, si entre ellos se incluye la información que hace aparición en el DNI. Estas suplantaciones se usan para efectuar diversos tipos de estafa, como la contratación de servicios, seguros, préstamos, etcétera., la apertura de cuentas corrientes en línea, o la realización de estafas usando la identidad sustraída.

- Creación de concretes falsos: Con el nombre y una fotografía alguno podría hacer un perfil falso en las comunidades y usarlo para desprestigiar o humillar a la persona cuyos datos le han sustraído, pero asimismo para efectuar campañas de acoso y asaltos contra otros clientes, tanto particulares como compañías. Asimismo se puede procurar estafar a seguidores o entusiastas de personas con determinada notoriedad.

- Efectuar asaltos de ingeniería popular: Los datos robados se tienen la posibilidad de emplear para efectuar asaltos de ingeniería popular mucho más elaborados y con mayor posibilidad de éxito, puesto que es mucho más simple apuntar a un individuo concreta (como en el spear phishing) y emplear la información que se tiene sobre ella para persuadirla de efectuar una acción que deje al ciberdelincuente entrar a la red interna de la compañía o efectuar transacciones de dinero a una de sus cuentas.

- Intentos de ataque customizados: Si alguien conoce lo bastante de nuestra información personal, le va a ser mucho más simple manipularnos y hallar sus propósitos con ella. A veces, algo de información personal puede aceptar a los ciberdelincuentes colegir información que tienen la posibilidad de emplear para efectuar chantajes, como sextorsión, estafas con packs que no fueron entregados, supuestas multas que debemos abonar, etcétera.

- Vender nuestros apuntes a terceros: Frecuentemente el ciberdelincuente o los ciberdelincuentes que efectúan el hurto de datos no van a ser quienes empleen los datos, sino los van a vender al mejor postor, en tanto que mediante la dark web se tienen la posibilidad de obtener y vender bases de datos. que entonces puede ser usado para otros objetivos. Y en estas situaciones no debe ser un ciberdelincuente, pues podría ser un ataque de adentro, o sea, un usado que decida vender esa información.

Compañías telefónicas

La suplantación de identidad telefónica es una de las maneras más habituales para efectuar algún género de estafa, comunmente para contratar un servicio con una compañía telefónica, pedir un duplicado SIM o aun conseguir una exclusiva terminal. El suplantador solo precisará comprender ciertos datos personales para hacer este género de estafa.

La cantidad considerable de casos de hurto de identidad en MoviStar puede ser útil como un ejemplo. Únicamente debes pasar por sus foros de discusión de soporte para revisar todas y cada una de las protestas y también reportes sobre esto. Esto revela lo esencial que es tener nuestros apuntes protegidos para eludir sorpresas desapacibles.

Qué es el phishing y de qué manera sé si me lo hicieron

El phishing tiene relación a los asaltos informáticos premeditados a hurtar nuestros apuntes personales privados. Con frecuencia se disfrazan mediante…

USTED NO RECIBE EL CORREO ESPERADO

En ocasiones, los ladrones que han robado información de cuenta que existe cambian la dirección de correo para recibir las facturas y otra correo de la compañía financiera.

Esto les posibilita mudar el PIN o contraseña que “desbloquea” la cuenta.

Deja una respuesta