Cuáles son los 3 pilares de la seguridad de la información

El resurgimiento de brechas de datos que pueden vincularse al incumplimiento de principios básicos de seguridad de la información es una constante en el mercado. En un mundo donde las amenazas a la seguridad evolucionan constantemente, esto sirve como un recordatorio útil para aprender lo básico antes de invertir en medidas más ambiciosas.

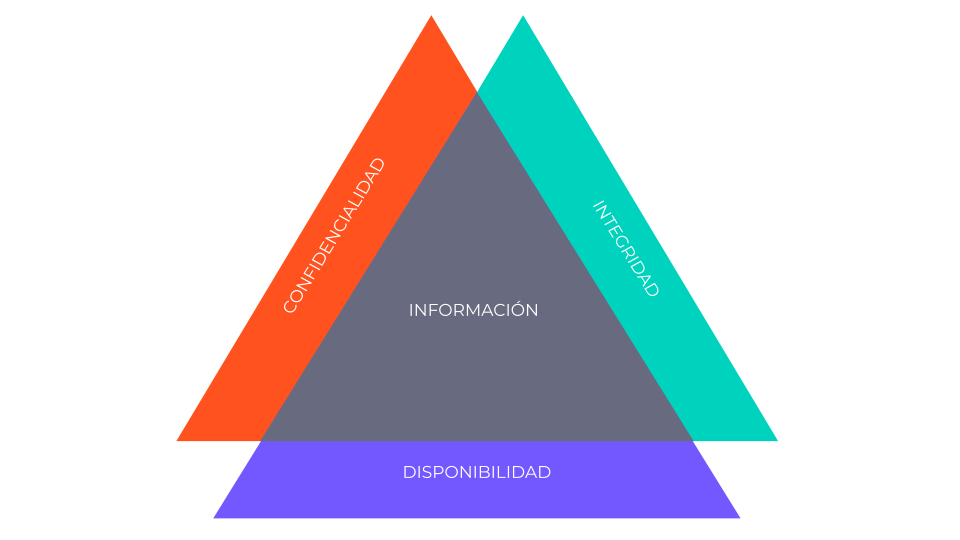

Las contraseñas débiles y recicladas, la remediación demorada, los activos mal configurados o un inventario de activos incompleto son ejemplos de vulnerabilidades simples que pueden conducir a la infiltración de piratas informáticos. Todas estas medidas pertenecen a los pilares de la seguridad de la información: confidencialidad, integridad y disponibilidad.

Tabla de contenidos

Cómo son útiles los pilares de la seguridad de la información

Los tres pilares principales de la seguridad de la información son las personas, los procesos y la tecnología. Cada uno es tan importante como el otro, sin embargo, las personas son el pilar más vulnerable de cualquier SGSI. Los procesos son el segundo pilar más vulnerable. La tecnología es el pilar más fuerte ya que los profesionales de TI le prestan más atención. Dentro del pilar tecnológico existen tres elementos importantes: confidencialidad, integridad y disponibilidad.

La norma ISO 27001 hace referencia a la seguridad de los recursos humanos como uno de sus criterios. Este es uno de los mejores métodos para asegurar la información. Nuestros equipos pueden compartir las mejores prácticas con usted para mejorar su negocio. También podemos ayudarlo a cumplir con los requisitos para la certificación ISO 27001. Primero, echemos un vistazo detallado a los tres pilares de un SGSI eficaz.

Integridad

La integridad permite que los datos conserven sus características originales definidas cuando se crearon. Esto puede proteger la información de cambios no autorizados. Hay una pérdida de integridad si los datos se modifican incorrectamente. Es importante que la información respete este principio. Para hacer esto, puede y debe usar un programa como Datapeers, que detecta automáticamente las dependencias de los datos y captura las correlaciones ocultas para garantizar que se mantenga la integridad.

La confidencialidad garantiza la protección de la información contra accesos no autorizados. Esto asegura que la protección esté protegida contra ataques cibernéticos y situaciones de espionaje. Para que este pilar exista, debe haber un control estricto, i. h debe llevarse a cabo la autenticación de la contraseña y debe garantizarse que solo las personas autorizadas accedan a los datos. Debe existir una estricta política de seguridad de la información, se debe utilizar control biométrico y encriptación o enmascaramiento de datos para la información más sensible.

Otros recursos valiosos de HostDime sobre este tema

- Grandes empresas golpeadas por fallas en el sistema

- La IA, la inteligencia artificial también está al servicio del malware y los piratas informáticos

- ¿Qué es la ingeniería social? Comprender las últimas especies y amenazas

Deja una respuesta