Cuánto tiempo tarda un ataque de fuerza bruta

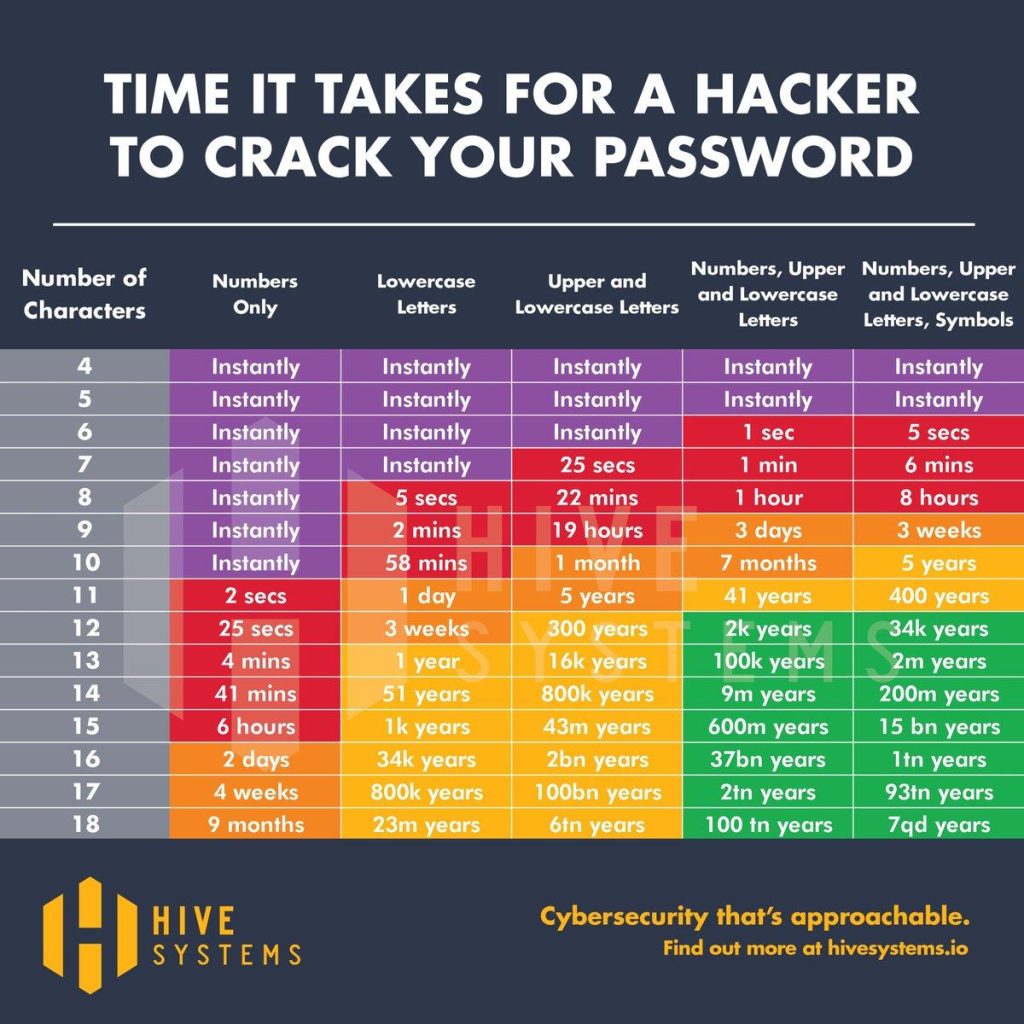

Cuando los nombres de usuario y las contraseñas se roban o se filtran, esos hashes se filtran. Para averiguar qué combinaciones de caracteres corresponden a cuáles, se utiliza un método llamado fuerza bruta. Las combinaciones se prueban mediante software y se comparan los hash resultantes. Solía tomar un tiempo. Ahora hay cada vez menos. Aumentar la potencia de cálculo de un elemento tan común como las tarjetas gráficas se está convirtiendo en un factor determinante. En solo un salto generacional, por ejemplo de la serie RTX 2000 a la serie RTX 3000 de Nvidia, este tiempo se ha reducido significativamente. Algo que por supuesto irá en aumento con los nuevos avances computacionales.

Las pruebas muestran que piratear una contraseña de ocho dígitos que contiene una combinación de números, símbolos y letras mayúsculas y minúsculas, que comúnmente se requiere para registrarse en sitios web como foros o servicios de transmisión, de al menos tres Personas se lleva a cabo horas más rápido. Lo que antes tomaba un máximo de ocho horas ahora toma un máximo de cinco. Y si usa un servicio de computación en la nube, la realidad es aún más aterradora: solo toma 39 minutos encontrarlo. En el caso de que la combinación de contraseñas se construya con un carácter menos, con siete en lugar de ocho, el tiempo se reduce aún más drásticamente: 31 segundos. Aunque, eso sí, la inversión necesaria es importante.

2FA

La autenticación de dos factores (2FA) es otra herramienta que se ha vuelto popular para evitar el robo de contraseñas de este y otros ataques. Esta medida de seguridad consiste en verificar la identidad del usuario mediante una acción adicional, como B. ingresando un código que le llega a su correo electrónico o teléfono móvil.

Si el usuario es víctima de un ataque exitoso de fuerza bruta, o si su nombre de usuario y contraseña están comprometidos en una base de datos, la autenticación de dos factores podría evitar que una cuenta sea pirateada. Para hacerlo con el móvil se recomienda utilizar una aplicación como Google Authenticator y no mensajes SMS debido a una técnica delictiva llamada SIM swapping que ha comprometido su seguridad.

Deja una respuesta