Cuáles son las 4 principales características de la seguridad informática

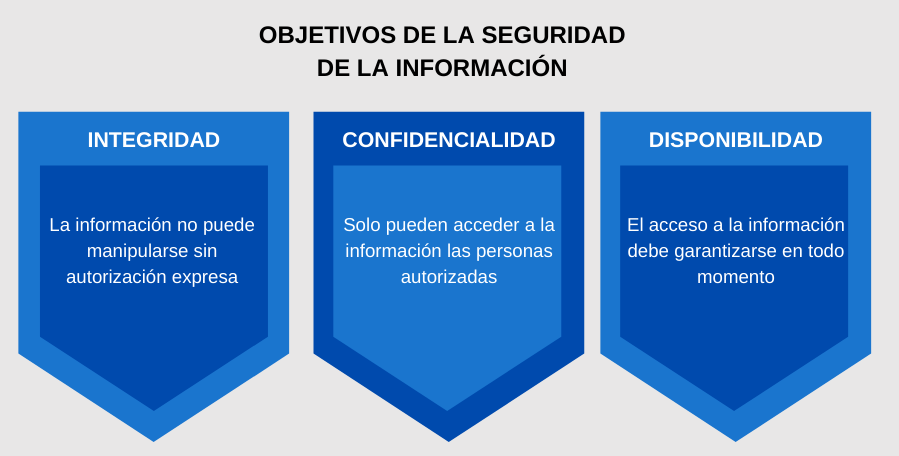

Dependiendo de la industria que evalúe o consulte, seguramente encontrará diferentes enfoques sobre los que se diseña la seguridad de la información, y ciertamente ninguno estará equivocado. Actualmente, la seguridad informática es una de las bases sobre las que se desarrolla el campo tecnológico, trayendo bienestar y estabilidad a sus clientes.

UNA VARIEDAD DE FACTORES SEGURIDAD DE LA INFORMACIÓN INTEGRADA

Tabla de contenidos

Recomendaciones

Para garantizar la confidencialidad, integridad y disponibilidad de los datos, hemos creado esta lista de medidas de seguridad que todas las empresas deben seguir .

- Instalar antivirus y firewalls: Estas medidas permiten proteger los sistemas operativos de malware y controlar el acceso a la red.

- Use contraseñas confiables: cada usuario debe tener su propia cuenta y contraseña de acceso, también debe crear contraseñas bien elaboradas que sean difíciles de descifrar para los piratas informáticos.

- Creación de copias de seguridad: Para garantizar la disponibilidad de los datos en caso de pérdida o robo de información, se deben crear copias de seguridad periódicamente.

- Usar redes de acceso seguras: Lo mejor es usar redes privadas (VPN), de esta manera solo las personas autorizadas pueden acceder a los sistemas.

- Formar a los usuarios: Toda persona debe recibir una formación básica para utilizar la red y los sistemas de forma segura sin abrir las compuertas a malware o ciberataques.

¿Cómo proteger la información de una empresa? Una de las medidas de seguridad más importantes es restringir el acceso a la información. Cuantas menos personas tengan acceso a la información, menor será el riesgo de comprometerla. Por ello, es necesario implantar en nuestra empresa un sistema que impida el acceso a datos innecesarios, usuarios, clientes, etc.

Seguridad de la red

Esta área de seguridad informática incluye todas las actividades cuyo propósito es proteger una red. Esto es para promover la facilidad de uso, aumentar la confiabilidad, preservar la integridad y mantener la seguridad para la transmisión de todos los datos.

Un modelo de seguridad de red efectivo aborda una variedad de amenazas y los métodos mediante los cuales se introducen o propagan los dispositivos conectados.

Brechas de seguridad de la información que afectan la integridad de la información

- Inyección SQL.

- Acceso remoto no autorizado.

- Ataques dirigidos.

Significa que las herramientas, la información y los datos de la empresa están disponibles para los empleados y gerentes cuando los necesitan.

Deja una respuesta