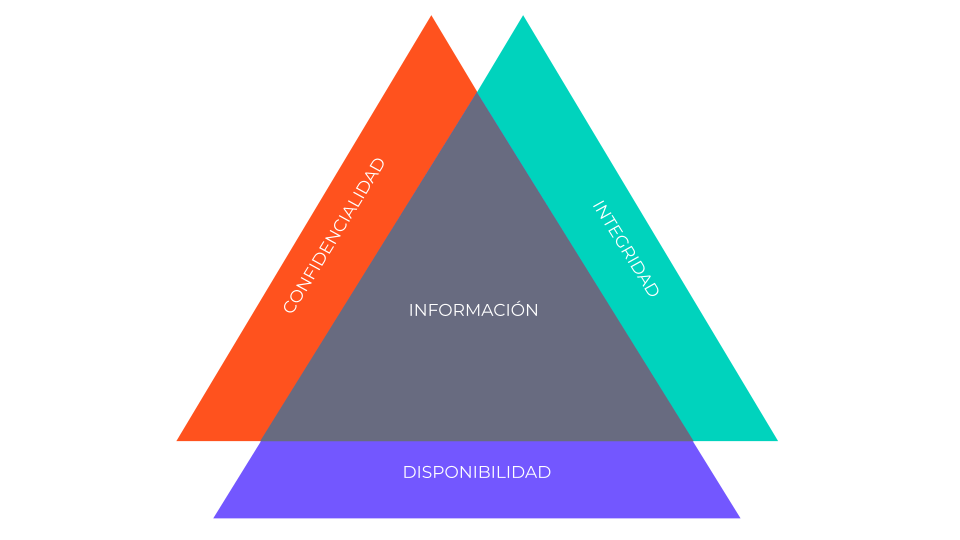

Cuáles son los 3 pilares de la seguridad

Con los frecuentes ataques cibernéticos a las empresas, la importancia de proteger a las personas y la información en toda la organización se ha vuelto imperativo para comprender y poner en práctica los 5 pilares de la seguridad de la información de los siguientes pasos.

Tratar la seguridad de la información ya se ha convertido en una rutina en las reuniones de dirección porque, además de crear mecanismos de protección en los procesos, la tecnología y las personas, también permite reducir las pérdidas económicas, no solo frente a ciberataques o fugas de información, sino también para la garantía de seguridad. a muchos otros temas informados aquí.

Tabla de contenidos

Confidencialidad de la seguridad de la información

A menudo se asume que la seguridad de la información tiene que ver con la tecnología. Si bien la tecnología es un elemento clave de las medidas de seguridad de cualquier organización, por sí sola no puede protegerlo de las ciberamenazas modernas. En cambio, es uno de los tres pilares sobre los que se construye un SGSI (Sistema de Gestión de Seguridad de la Información) eficaz y robusto.

Todos los miembros de una organización deben asumir su rol en la prevención y mitigación de las amenazas cibernéticas. Esto incluye el manejo de datos confidenciales, bloquear las computadoras cuando salen del lugar de trabajo, cumplir con una política de traer su propio dispositivo (BYOD) y detectar correos electrónicos de phishing.

Modelo de tríada en seguridad de la información

Este componente suele asociarse con el secreto y el uso de la encriptación. En este contexto, la confidencialidad significa que los datos solo son accesibles para personas autorizadas. Si la información se ha mantenido confidencial, significa que no ha sido comprometida por otras partes; los datos sensibles no serán cedidos a personas que no los necesiten o no deban tener acceso a ellos.

Garantizar la confidencialidad significa organizar la información en términos de quién necesita acceso y la confidencialidad de los datos. Una violación de la confidencialidad puede ocurrir de varias maneras, como la piratería o la ingeniería social.

Confidencialidad

La confidencialidad garantiza la protección de la información contra el acceso no autorizado. Esto asegura que la protección esté protegida contra ataques cibernéticos y situaciones de espionaje. Para que este pilar exista, debe haber un control estricto, i. h debe llevarse a cabo la autenticación de la contraseña y debe garantizarse que solo las personas autorizadas accedan a los datos. Debe existir una estricta política de seguridad de la información, se debe utilizar control biométrico y encriptación o enmascaramiento de datos para la información más sensible.

De nada sirven los datos si no están disponibles cuando los necesitamos. La disponibilidad garantiza que la información esté disponible para los empleados en todo momento. Este principio está ligado al buen funcionamiento de la red ya la eficacia de los sistemas. El mantenimiento adecuado de la infraestructura es fundamental y para ello se deben eliminar los conflictos del sistema e implementar los procesos para el mantenimiento ágil de la red. También debería haber preocupaciones sobre la implementación de una buena política de respaldo y el uso de una solución de recuperación ante desastres como RAAS. No importa cuánto se esfuerce el administrador de TI, siempre puede haber problemas a medida que las amenazas de TI se vuelven más sofisticadas. Un plan de recuperación ante desastres puede ser el salvavidas de una organización. Este documento cubre todas las acciones y procedimientos que deben tomarse en caso de falla para restaurar los servicios informáticos sin comprometer los datos. Problemas con los servidores, fallas en las máquinas y virus en la red son algunos de los problemas que pueden surgir en una empresa y poner en peligro la seguridad general. RAAS es un servicio administrado 24/7 para garantizar la disponibilidad de sus aplicaciones.

Deja una respuesta