Qué es un riesgo de seguridad en el dispositivo

En la actualidad, el número de individuos de gadgets móviles inteligentes capaces, en especial los teléfonos capaces, superó con creces a los clientes de PCs de escritorio, puesto que estos gadgets son mucho más prácticos y tienen la posibilidad de conectarse a Internet desde prácticamente cualquier sitio. Todos empleamos teléfonos capaces para distintas ocupaciones del día a día, así sea por exitación o como una parte de nuestras obligaciones expertos y otras responsabilidades.

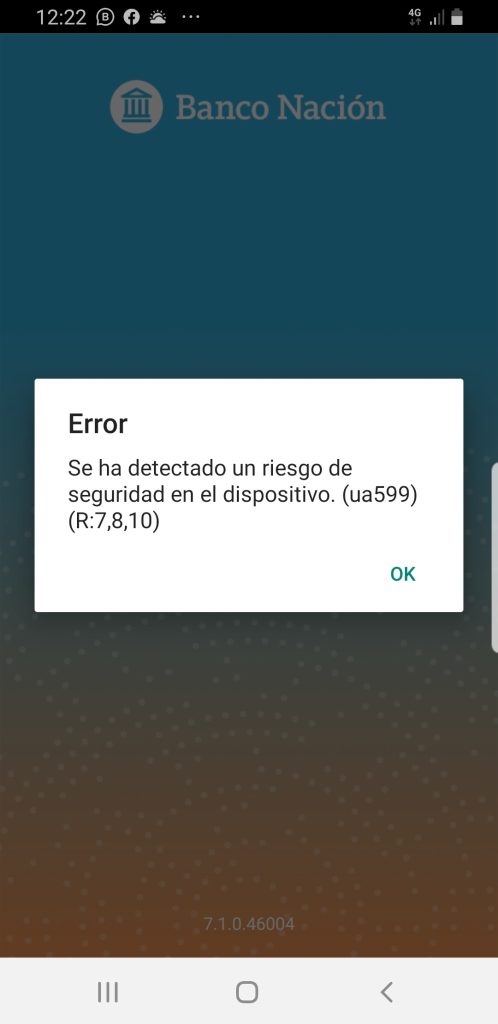

De la misma otros gadgets capaces de procesar información, los teléfonos capaces tienen la posibilidad de ser atacados intentando encontrar y explotando inseguridades de seguridad presentes en sus sistemas y herramientas de comunicación.

Tabla de contenidos

Amenazas a la seguridad informática en gadgets móviles inteligentes

Distintos estudios detallan de qué manera el número de infecciones de ransomware en gadgets móviles inteligentes y otro género de ciberataques incrementa todos los años. Y sucede que, la utilización de los teléfonos inteligentes y otros plataformas acarrea una sucesión de amenazas a la ciberseguridad.

Entre las mucho más resaltadas logramos hallar las próximas:

Sencillez para realizar un “sideload”

El “sideload” o elsideloading es en el momento en que los clientes descargan apps fuera de la tienda de apps oficiales. En la situacion de los sistemas Android, sencillamente marque una casilla en la configuración del sistema para aceptar la carga del costado. Los clientes de la plataforma móvil de Apple de manera frecuente dejan libre sus gadgets para cargar apps que no son de Apple Store. Para eludir estos peligros de seguridad, debe necesitar antimalware en todos y cada uno de los gadgets Android y prohibir los gadgets con jailbreak.

A pesar de que los sistemas Android tienden a ser la meta primordial del software malicioso, los sistemas iOS asimismo son susceptibles a los asaltos. El software malicioso de espionaje o el programa de supervisión, por poner un ejemplo, tienen la posibilidad de eludir la tienda de apps de Apple y explotar el aprovisionamiento de apps.

Resumen

Es visible, con los niveles propuestos, que la carencia de medidas para eludir este género de fugas de información supone asumir un enorme peligro, no solo en el campo puro de la ciberseguridad, sino más bien asimismo en el nivel integral de nuestra compañía a nivel corporativo.

Pida presupuesto sin deber para llevar a cabo la normativa vigente

Asaltos de Software malicioso y Denegación de Servicio

Los gadgets IoT frecuentemente no tiene suficientes elementos de ciberseguridad, situación que posibilita la acción de ciberdelincuentes contra PCs, celulares y otros elementos empresariales.

Para atacarlos, muchos usuarios maliciosos eligen emplear software malicioso con el propósito de transformar las resoluciones del Internet de las Cosas en botnets, o sea, herramientas que contribuyen a los asaltos de denegación de servicio distribuido, asimismo populares como denegación de servicio distribuida. servicio (DDoS). Ciertos mecanismos de ataque aun bloquean el dispositivo para imposibilitar su empleo, lo que crea inconvenientes productivos y financieros.

Deja una respuesta