Cómo se clasifican las vulnerabilidades en la seguridad

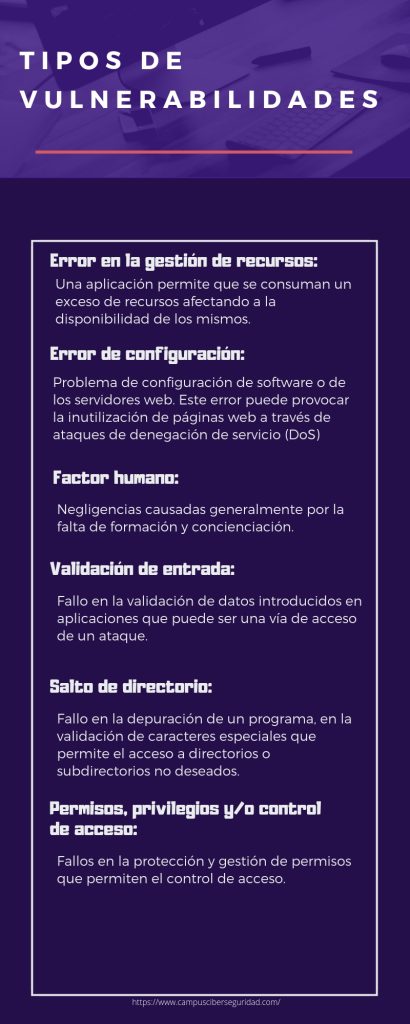

La mayor parte de las inseguridades de seguridad del programa forman parte a una de las próximas categorías:

Desbordamiento de búfer: esta puerta de inseguridad se genera en el momento en que los datos se escriben alén de los límites de un búfer. Los búferes son áreas de memoria asignadas a una app. Al mudar los datos alén de los límites de un búfer, la app ingresa a la memoria asignada a otros procesos. Esto puede ocasionar un bloqueo del sistema, un deber de los datos o una escalada de permisos.

Tabla de contenidos

¿De qué manera protegerse y eludir inseguridades informáticas?

Para protegerse y eludir tener inseguridades informáticas, la primera cosa que debe llevar a cabo es llevar a cabo un inventario de sus activos de TI: servidores, infraestructura de red, apps y periféricos (impresoras, etcétera.). Entonces va a haber que seguir a efectuar un análisis de las probables amenazas que podría padecer el sistema informático por medio de pruebas de penetración y asimismo deducir las pérdidas que estas amenazas podrían ocasionar y estudiar cuáles son las posibilidades de que ocurran.

Una vez hecho lo previo, va a deber utilizar las medidas correctivas primordiales para arreglar inseguridades o achicar amenazas. Más tarde, debe diseñar la política de seguridad que va a llevar a cabo, estableciendo las responsabilidades y reglas que se tienen que proseguir para eludir inseguridades o reducir los efectos caso de que ocurra una amenaza.

¿Qué son las inseguridades de programa?

Las inseguridades son brechas de seguridad presentes en cualquier programa. Si se aprovechan, estas fallas tienen la posibilidad de aceptar a los atacantes conseguir ingreso no autorizado a información confidencial o, generalmente, crear problemas que pongan bajo riesgo a toda la organización.

¿Qué es la puerta de inseguridad de una app?

Evaluación de inseguridades

En seguridad informática, una puerta de inseguridad es una debilidad que puede ser explotada por un actor de amenazas, como un agresor, para atravesar los límites de permisos (esto es, efectuar acciones no autorizadas) en un sistema informático. Para explotar una puerta de inseguridad, un agresor debe tener cuando menos una herramienta o técnica aplicable que logre conectarse a una debilidad en el sistema. En este marco, las inseguridades asimismo se conocen como área de ataque.

La administración de inseguridades es una práctica cíclica que cambia teóricamente pero tiene dentro procesos recurrentes que tienen dentro: conocer todos y cada uno de los activos, priorizar activos, valorar o efectuar un escaneo terminado de inseguridades, reportar desenlaces, solucionar inseguridades, contrastar la remediación, reiterar. Esta práctica normalmente tiene relación a inseguridades de programa en sistemas informáticos. La administración ágil de inseguridades tiene relación a la prevención de asaltos a través de la identificación de todas y cada una de las inseguridades lo mucho más veloz viable.

Deja una respuesta