Qué tipo de amenazas se presentan en la seguridad de la información

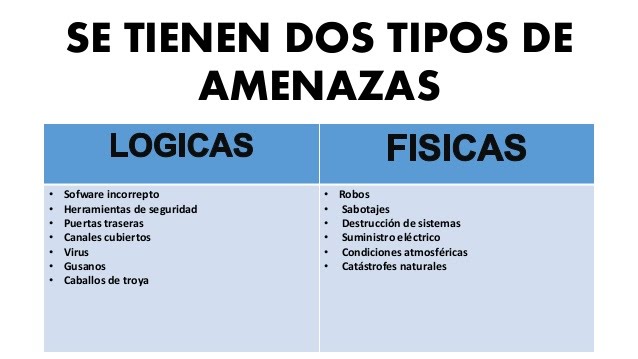

Ningún ataque informático es igual a otro, los objetivos y peculiaridades de cada uno de ellos no son iguales, no obstante, las técnicas que usan los ciberdelincuentes para llevarlos a cabo son por norma general exactamente las mismas y basado en esto tenemos la posibilidad de clasificarlos en:

- Software malicioso: radica en un programa malicioso que se ejecuta en los S.O. para entrar a información sensible. Existen algunos que necesitan que el usuario los ejecute antes que logren ponerse en marcha, como los virus, pero hay otros que tienen la posibilidad de entrar sin la acción del usuario y pasar mucho más tiempo sin ser detectados, como los vermes y los troyanos.

- Phishing: los criminales usan técnicas de ingeniería popular para hacerse pasar por personas de seguridad de los clientes y persuadirlos de conseguir información importante, como datos bancarios.

- Asaltos de inyección SQL: radica en ingresar código malicioso mediante inseguridades en una app web para entrar a servidores y obtener información. En esta clase de asaltos, los clientes del portal web no tienen forma de defenderse, en tanto que el inconveniente no es de ellos ni de su aparato, sino más bien del portal web, y los únicos que tienen la posibilidad de arreglar el inconveniente son los gestores.

- Denegación de servicio (DoS): en esta clase de asaltos, los ciberdelincuentes inficionan distintas equipos con vermes ahora través de ellos sobresaturan los websites impidiendo que funcionen debido al exceso de tráfico. Gracias a que se ejecutan desde distintas equipos y direcciones IP, es bien difícil parar esta clase de ciberataques.

Tabla de contenidos

¿Cuáles son las primordiales amenazas para la seguridad informática de mi compañía?

Observemos ahora los modelos de peligros que corre su negocio si no toma medidas de precaución para evitarlo.

La mayor parte de estos son casos de software malicioso, asimismo popular como “código malicioso” o “programa malicioso”. Pero asimismo vamos a hablar de prácticas que, más allá de que tienen la posibilidad de aprovecharse del software malicioso, no se quedan ahí y van un paso mucho más allí en la escala del cibercrimen.

Amenazas intencionales a la seguridad informática

Piénselo momentáneamente; un ciberdelincuente desea poder ingresar a la información privada que usted cuenta con. Para conseguir esto, solo hay 2 maneras de llevarlo a cabo:

- Explotar inseguridades del sistema: por poner un ejemplo, insertar código malicioso en el sistema que lo asista a catalogar información, o efectuar un ataque de denegación de servicio para baja tu servidor.

- Mentir al usuario que maneja el sistema: a través de técnicas de ingeniería popular, el usuario puede persuadirte de que tú mismo le des tus datos, haciéndote opinar que es un banco, una institución o aun el Gobierno (o sea, lo que se conoce como técnica de phishing).

Phishing

Empezando en la lista de una actividad de peligro que va a tener un apogeo en 2021, está el phishing, entre los ciberataques más habituales en este momento en las compañías. En un caso así, los usados de una organización acostumbran a recibir e-mails y e-mails todos y cada uno de los días.

Y, tal y como si de un anzuelo se tratara, el pirata informático solo precisará un paso en falso del trabajador para ganarse la integridad de la organización.

Investigar descargas de Internet

Asegúrese de que todos y cada uno de los ficheros descargados de Internet se examinen en pos de virus informáticos antes de usarlos. Lo idóneo es que este análisis se realice desde cierto punto central de la red para asegurar que todos y cada uno de los ficheros se examinen apropiadamente.

Es esencial cerciorarse de que se logre corroborar que todo el programa instalado tiene fuentes lícitas. La utilización de un distribuidor de seguridad puede contribuir a achicar el peligro de que el programa infectado con virus ponga en riesgo su negocio. Hay que educar a todos y cada uno de los individuos a fin de que jamás ejecuten un programa de una fuente ignota.

Deja una respuesta